17 / 05 / 2021

Qu’il soit récent ou bien connu, un Ransomware demeure un danger - malgré tout - imminent pour les logiciels de groupe de travail. Il peut attaquer l’exploit ProxyLogon de ces logiciels, contourner leur sécurité d’authentification et voler leurs données à souhait.

Après les dernières attaques du ransomware DearCry, les pirates informatiques ont mis en place un autre programme malveillant de la même famille : le Ransomware black kingdom.

Mais avant de rentrer dans le vif du sujet, nous ferons une rétrospective pour découvrir l’origine des ransomwares avant de faire un zoom sur les ransomwares black kingdom.

Cet éclairage vous permettra de mieux les comprendre et de savoir, in fine, comment les éviter.

Les Ransomwares, comme on pourrait l’imaginer, ne datent pas au 21e siècle, ils ont été créés bien avant. En effet, les tous premiers cas de Ransomwares ont été détectés en 1989 et, par la suite, ils se sont répandus à partir de la Russie en 2005. Ces logiciels malveillants tirent leur force du chantage, car « Ransom » signifie en français : « Rançon ». Les concepteurs de ces programmes accèdent aux fichiers personnels de leur victime et se permettent de réclamer une rançon.

Les Ransomwares, comme tous les virus du même genre, sont classés en deux grands groupes, se distinguant par leur spécificité et la pertinence d’intervention : les Ransomwares Locker et les Ransomwares Crypto.

Le premier groupe est composé de virus s’attaquant directement aux fonctionnalités de base de l’ordinateur. Quant au deuxième groupe, ils ciblent directement les données personnelles des usagers.

Cependant, ces deux grands groupes englobent de nombreux autres virus, tels que : Citons, Locky, Wannacry, Bad Rabbit….

Les pirates informatiques se servent de nombreux fichiers malveillants pour attaquer les données des tiers et ensuite leur réclamer une rançon afin que leurs données soient déchiffrées. Le Ransomware black kingdom est donc l’une de leur dernière trouvaille découverte le 18 mars dernier lors de la correction de certains fichiers notamment le Proxylogon, signalé par Microsoft.

Le Black Kingdom a été distribué depuis un webshell, via un nœud Tor. En effet, ce webshell a utilisé un serveur d’une adresse géolocalisée en Allemagne 185.220.101.104, tandis que le véritable attaquant opérait sous le 185.220.101.216. Les deux adresses IP appartenant au même nœud Tor, le décryptage de la source exacte du Black Kingdom n’a pu se faire.

A travers cette opération, le cybercriminel s’est servi des deux versions locales de Microsoft Server pour s'attaquer, à distance, à la vulnérabilité du code de Microsoft Proxylogon [CVE-2021-27065]. Le webshell utilisé leur a permis entre autres d’accéder au serveur et d’exécuter les commandes arbitraires, laissant libre cours au Ransomware Black kingdom.

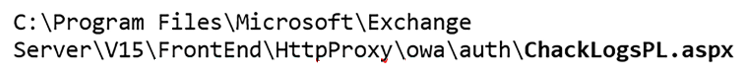

Il s’agit du webshell ChackLogsPLaspx, se dissimulant aussi sous les noms : ckPassPL.aspx et hackldlO.aspx :

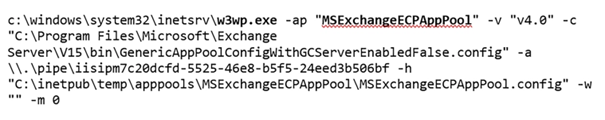

Notons d'ailleurs que ce webshell a été écrit par w3wp.exe sur le disque dur. Pour rappel, le w3wp.exe fait partie des hébergeurs de ECP (Exchange Control Panel), encore connu sous le nom EAC (Exchange Admin Center).

De manière générale, les pirates informatiques envoient à leur victime un lien contenant ce programme malveillant qu’ils demandent de télécharger par mail. Ce lien peut être un message signalant la présence d’applications sans licence. Dans ce cas, ils font croire à leurs victimes qu’il y a la présence d’un lien sans licence contenant un virus très dangereux. Par la suite, les cybercriminels demandent à ces derniers d’effectuer un paiement afin d’être débarrassés de ce virus.

De plus, ce programme peut être également sous forme de lien signalant la présence de fichiers indésirables ou de contenus malveillants, tels que les vidéos malsaines. Dans ce cas, ces cybercriminels se font passer pour des autorités policières et demandent le règlement d’une amende sous peine de pénalité.

Comme vous pouvez le constater et dans de nombreux cas, les Ransomwares sont envoyés sous forme de lien pendant les téléchargements effectués sur des sites peu sécurisés.

Lorsqu’ils lancent le webshell, les hackers procèdent à l’émission d’une commande PowerShell. C’est de cette commande qu’ils se servent, par la suite, pour lancer l’assaut.

Cette commande PowerShell peut décoder plusieurs scripts et avoir accès à plusieurs bases de données. Dès que les Ransomwares ont accès aux bases de données, ils reproduisent les adresses.

Depuis l‘avènement de ces virus, il est très important de prendre toutes les précautions nécessaires afin d’éviter le pire. Ces précautions consisteront à faire preuve de vigilance et d’attention et surtout d’éviter de cliquer sur n’importe quel lien.

Tout d’abord, vous devez vous assurer que votre ordinateur n’est pas vulnérable vis-à-vis de ces liens malveillants.

Ensuite, vous devez procéder à une sauvegarde et la sécurisation de toutes vos données, afin d’éviter l’accès aux Ransomwares black kingdom.

Enfin, vous devez impérativement installer un logiciel de protection. En effet, vous pouvez faire preuve de beaucoup de précautions et quand même tomber entre les mains de ces cybercriminels. Le moyen le plus sûr de se mettre à l’abri de tous regards indiscrets est bien entendu d’installer un bon logiciel de protection.

C’est ce logiciel qui vous permettra de filtrer tous les liens auxquels vous avez accès et qui vous signalera la présence d’une source malveillante. L’évolution de la science a affecté de nombreux domaines et le domaine informatique n’est pas resté en marge. Ainsi, il existe à ce jour de nombreux logiciels de protection contre les ransomwares.

Parmi ces logiciels nous pouvons citer : les antivirus, les logiciels de protection, les logiciels de détection…

Chaque logiciel a son rôle à jouer en fonction de l’attente et de la demande du client. Cependant pour avoir un logiciel correspondant à vos besoins, il est recommandé de prendre conseil auprès d’un professionnel.

Pour être efficace, un logiciel de protection doit respecter certains critères, il doit être :

Votre logiciel doit effectuer régulièrement des mises à jour, détecter de manière très précise les programmes malveillants, et faire le nettoyage de façon régulière.

Chaque usager doit faire preuve de beaucoup de précaution lors de l’utilisation de l’outil informatique. Par exemple, si vous avez pour habitude de faire des téléchargements, sans avoir conscience des risques que vous encourez, vous devez faire preuve de plus attention.

Nous vous invitons à ne pas cliquer sur un lien, si vous n’êtes pas sûr de son authenticité. Mieux vaut prévenir que guérir.

Et lors de vos téléchargements, comme nous l’avons indiqué plus haut, ne téléchargez pas vous-même un soi- disant antivirus, faites appel à un professionnel. Seul un expert dans la cybersécurité est capable de vous orienter de manière convenable. N’oubliez pas que les ransomwares black kingdom reproduisent aussi les différentes versions des antivirus d’un niveau de sécurité minimal.

Avec les nombreux ransomwares qui ont vu le jour, usez de beaucoup de précautions pour ne pas faire partie des prochaines victimes de ces hackeurs. Soyez de ceux qui, au contraire, déjouent les plans de ces cybercriminels.

Nous espérons vous avoir apporté, à travers cet article, les informations nécessaires pour vous mettre à l’abri de toute attaque de Ransomware black kingdom et nous vous invitons à consulter en ligne notre guide ultime sur la cyber-sécurité en entreprise.

Article rédigé par Sarah GALODÉ

" Se réunir est un début, rester ensemble est un progrès, travailler ensemble est la réussite ! " - Henry Ford

Vous acceptez que Provectio vous communique de nouveaux contenus et services.

Pour plus d'informations, consultez notre politique de confidentialité.

Mentions légales Politique de confidentialité Documents Juridiques

©2020 Provectio